k8s安全 认证 鉴权 准入控制之一:认证(Authentication) k8s安全 认证 鉴权 准入控制之二:授权(Authorization) 授权(Authorization) ·上面认证过程,只是确认通信的双方都确认了对方是可信的,可以相互通信。而...

”安全认证“ 的搜索结果

AICPA 信任服务标准,涵盖了安全性、机密性、可用性和隐私领域。这确保了对行业领先标准的全面承诺,涵盖了每一次交互、数据点和交易,旨在为 DeFi 和 AI 提供 Web3 领域中最大的数据可用性集合。

HCIE考证研究所的朋友们,新年快乐!今天给大家说说CISP证书,新的一年祝大家逢考必过啊~

前言 俗话说,兵马未动,粮草先行,万丈高楼平地起,一套切实可用的微服务框架是整个项目小组进行后续高效开发的保障,在前期微服务框架构建过程中,大体来说,主要考虑3个点: 技术选项,如果公司业务规模能够提前...

AICPA 信任服务标准,涵盖了安全性、机密性、可用性和隐私领域。这确保了对行业领先标准的全面承诺,涵盖了每一次交互、数据点和交易,旨在为 DeFi 和 AI 提供 Web3 领域中最大的数据可用性集合。

高仿安全认证单页源码

标签: 安全

某网扒下的高仿安全认证单页源码,很明显只是用来自我安慰的,并不是真实有效的,如果有能力可以去申请认证,当然没有的话可以拿去自娱自乐,源码简单修改两行字就行了,已经去除那个某网友的5秒跳转标签代码,上传...

ISO26262车辆功能安全流程认证输出产物文档模板

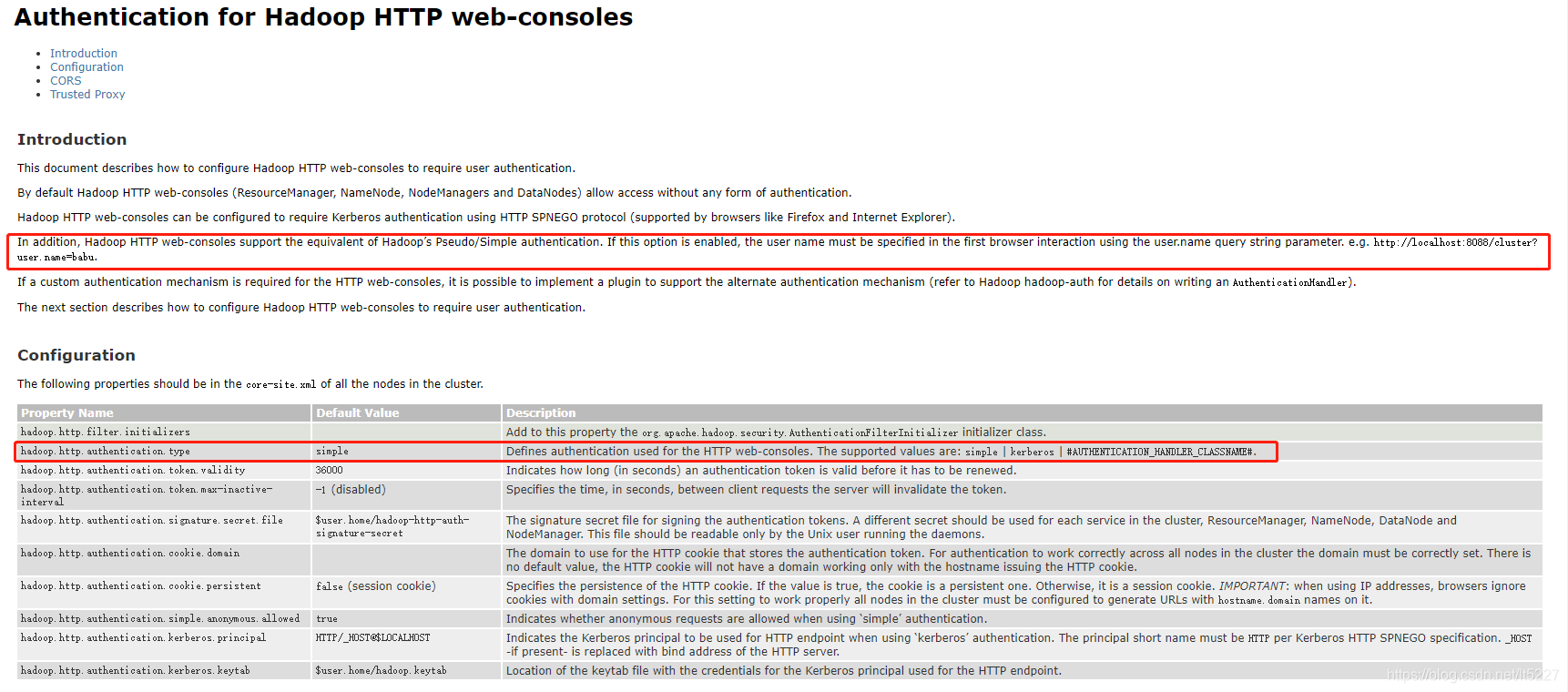

在2014年初,我们将线上使用的 Hadoop 1.0 集群切换到 Hadoop 2.2.0 稳定版, 与此同时部署了 Hadoop 的安全认证。本文主要介绍在 Hadoop 2.2.0 上部署安全认证的方案调研实施以及相应的解决方法。背景 集群安全措施...

以RuoYi-Vue前后端分离版本为例分析SpringBoot Security安全认证框架初始化流程&认证流程的源码分析

为了保障用户的资金安全和隐私,金融支付系统需要实现安全认证和多因素认证。 本文将从以下几个方面进行阐述: 背景介绍 核心概念与联系 核心算法原理和具体操作步骤以及数学模型公式详细讲解 具体代码实例和详.....

认证我们接收filter传过来的token,并认证login操作的token授权获取到登录用户信息,并取得用户的权限存入roles,以便后期对接口进行操作权限验证/***大坑!,必须重写此方法,不然Shiro会报错}/***授权**@returnlog...

在做web项目时由于想给webRoot下的jsp文件进行安全保护,控制不允许直接对jsp的访问,于是找到了tomcat的安全认证机制,只需要在web.xml中进行一定的配置即可,非常方便。 1.因为使用了SpringMVC,这里先给出...

1.背景介绍 Zookeeper是一个开源的分布式协调服务,用于构建分布式应用...在本文中,我们将讨论Zookeeper的安全认证与加密,包括其核心概念、算法原理、具体操作步骤、数学模型公式、代码实例以及未来发展趋势与...

Spring Boot是一个用于构建Spring应用程序的框架,它提供了许多功能来简化开发过程,包括安全认证和授权。在本文中,我们将讨论Spring Boot的安全认证与授权,以及如何使用它来保护Web应用程序。 2. 核心概念与联系...

Windows安全认证有两种方式:Kerberos和NTLM。其中Kerberos是首选的认证方式,该方式用在域环境下,且比较复杂。在此,我们介绍下相对简单的Windows另一种认证协议——NTLM(NT Lan Manager)。NTLM使用在Windows ...

为了确保应用程序的安全性,我们需要使用一种安全认证机制。Spring Boot是一个用于构建新Spring应用程序的框架,它使开发人员能够快速开发可扩展的应用程序。在本文中,我们将讨论如何使用Spring Boot进行应用程序...

进攻性安全认证有哪些?

如今web服务随处可见,成千上万的web程序被部署到公网上供用户访问,有些系统只针对指定用户开放,属于安全级别较高的web应用,他们需要有一种认证机制以保护系统资源的安全,本文将探讨五种常用的认证机制及优缺点...

0. 前提条件 EMQ X 消息服务器默认占用的 TCP 端口包括: 端口 说明 1883 MQTT 协议端口 8883 ...1. 默认方式——无认证 搭建完成之后,设备端对接MQTT服务器没有任何的身份认证,直接连...

本文继续上一篇Hadoop安全认证方面的内容主题,来简单聊聊Hadoop内部的其它认证体系:Delegation Token(授权令牌认证)和Block Access Token(块访问认证)。主要来聊聊这两者间的差异,顺带也会提及一些Kerberos...

网络信息安全主要内容 主要内容 8.1 单机状态下的身份认证 基于口令的认证方式 基于智能卡的认证方式 基于生物特征的认证方式 ...更加安全的认证会话 Kerberos v4认证会话 Kerberos的跨域认证 Kerberos的优缺点 ...

k8s安全 认证 鉴权 准入控制之一:认证(Authentication) k8s安全 认证 鉴权 准入控制之二:授权(Authorization) k8s安全 认证 鉴权 准入控制之三:实践 实践: 创建一个用户只能管理 dev 空间 在集群的master节点...

k8s安全 认证 鉴权 准入控制之一:认证(Authentication) k8s安全 认证 鉴权 准入控制之二:授权(Authorization) k8s安全 认证 鉴权 准入控制之三:实践 k8s安全 认证 鉴权 准入控制之四:准入控制 准入控制 认证...

一种是基于dubbo的,辅助其他的技术栈组合,另一种是基于springcloud的(或者springcloud-alibaba),结合在实际工作和项目中的使用总结,分享一套结合springcloud的可落地实施的安全认证框架整合 框架技术栈 spring...

ISO 26262“道路车辆–功能安全”是一项功能安全标准,涵盖了电气和电子汽车系统及其开发过程,包括需求规范、设计、实施、集成、验证、确认和配置。该标准通过在软件和硬件级别上指定要求来提供有关汽车安全生命...

推荐文章

- 用好ASP.NET 2.0的URL映射-程序员宅基地

- C语言等级考试是把题目删了,历年全国计算机的等级考试二级C语言上机考试地训练题目库及答案详解(72页)-原创力文档...-程序员宅基地

- Microsoft Office显示正在更新无法打开的问题_正在更新microsoft 365和office-程序员宅基地

- 非常好的Ansible入门教程(超简单)-程序员宅基地

- 【Gradle-8】Gradle插件开发指南-程序员宅基地

- 使用PL/SQL Developer软件解锁_plsqldev表格锁怎么打开-程序员宅基地

- 【Windows Server 2019】Web服务 IIS 配置与管理——配置 IIS 进阶版 Ⅳ_iis默认路径-程序员宅基地

- 网络中的各层协议_发送消息时各层协议-程序员宅基地

- UCRT: VC 2015 Universal CRT, by Microsoft_vc15rt-程序员宅基地

- 关于EntityFramework 7 开发学习_entiry framework 7 书籍-程序员宅基地